(图自:Mimecast,via )

Mimecast 表示,Power Query 提供了成熟而强大的功能,且可用于执行通常难以被检测到的攻击类型。

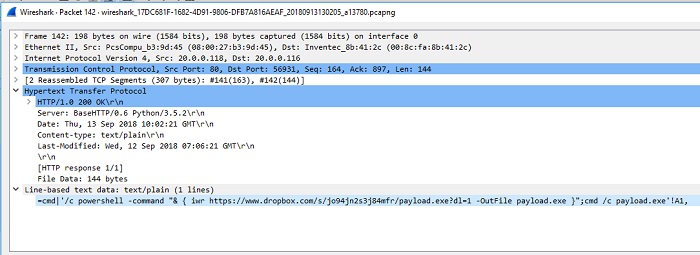

令人担忧的是,攻击者只需引诱受害者打开一个电子表格,即可发起远程 DDE 攻击,而无需用户执行任何进一步的操作或确认。

对于这项发现,Ofir Shlomo 在一篇博客文章中写到:

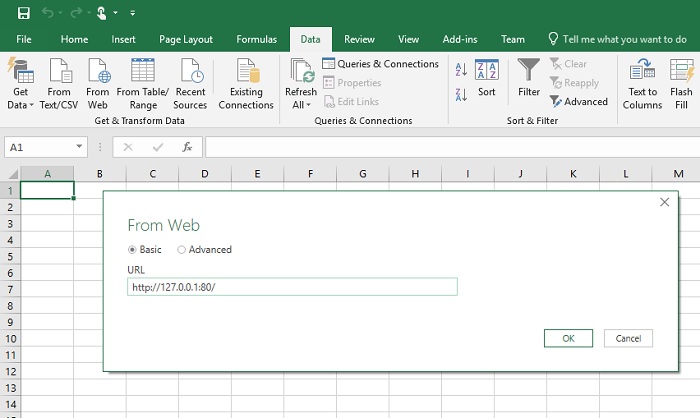

Power Query 是一款功能强大且可扩展的商业智能(BI)工具,用户可将其与电子表格或其它数据源集成,比如外部数据库、文本文档、其它电子表格或网页等。

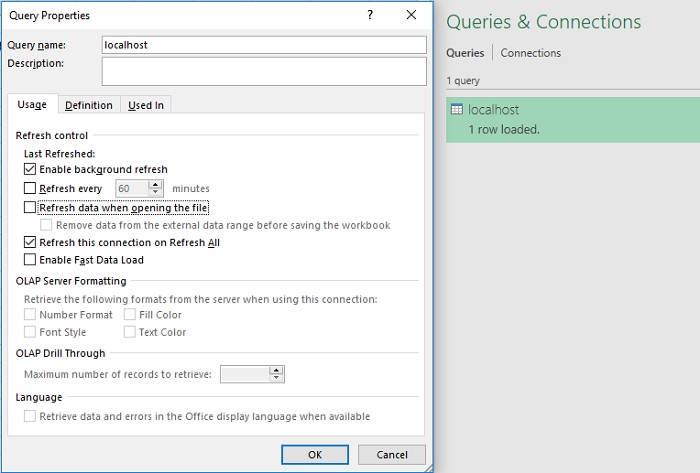

链接源时,可以加载数据、并将之保存到电子表格中,或者动态地加载(比如打开文档时)。

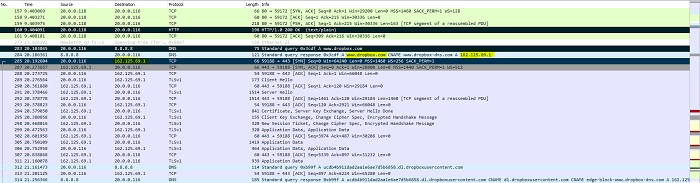

Mimecast 威胁中心团队发现,Power Query 还可用于发起复杂的、难以检测的攻击,这些攻击结合了多个方面。

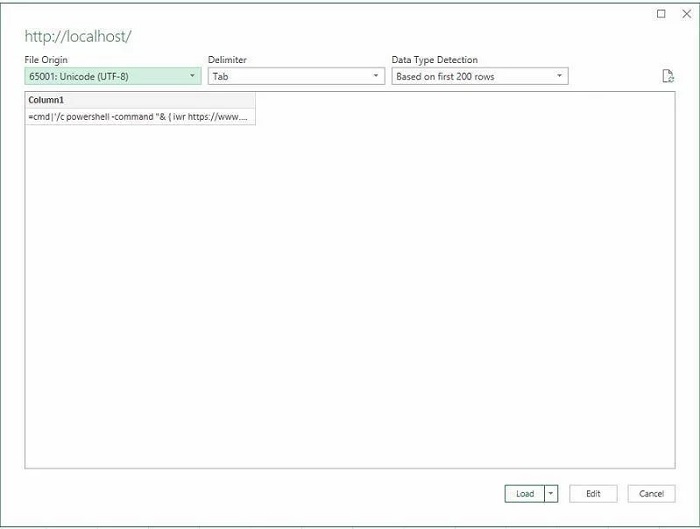

借助 Power Query,攻击者可以将恶意内容嵌入到单独的数据源中,然后在打开时将内容加载到电子表格中,恶意代码可用于删除和执行可能危及用户计算机的恶意软件。

Power Query 提供了如何丰富的控件选项,即便在发送任何有效的负载之前,它也能够用于采集受害者机器或沙箱指纹。

攻击者具有潜在的预有效负载和预开发控制,在向受害者传播恶意负载同时,还能够欺骗文件沙箱或其它安全解决方案,误认为其是无害的。

作为协调漏洞披露(CVD)的一部分,Mimecast 与合作,来鉴定操作是否是 Power Query 的预期行为,以及相应的解决方案。

遗憾的是,微软并没有发布针对 Power Query 的漏洞修复程序,而是提供一种解决方案来缓解此问题。